360° Schwachstellen Analyse

Mit myAUDIT360 den Rundumblick in Ihrem Unternehmen bewahren und externe als auch interne Bedrohungen automatisiert analysieren

jetztAngebot Anfragen

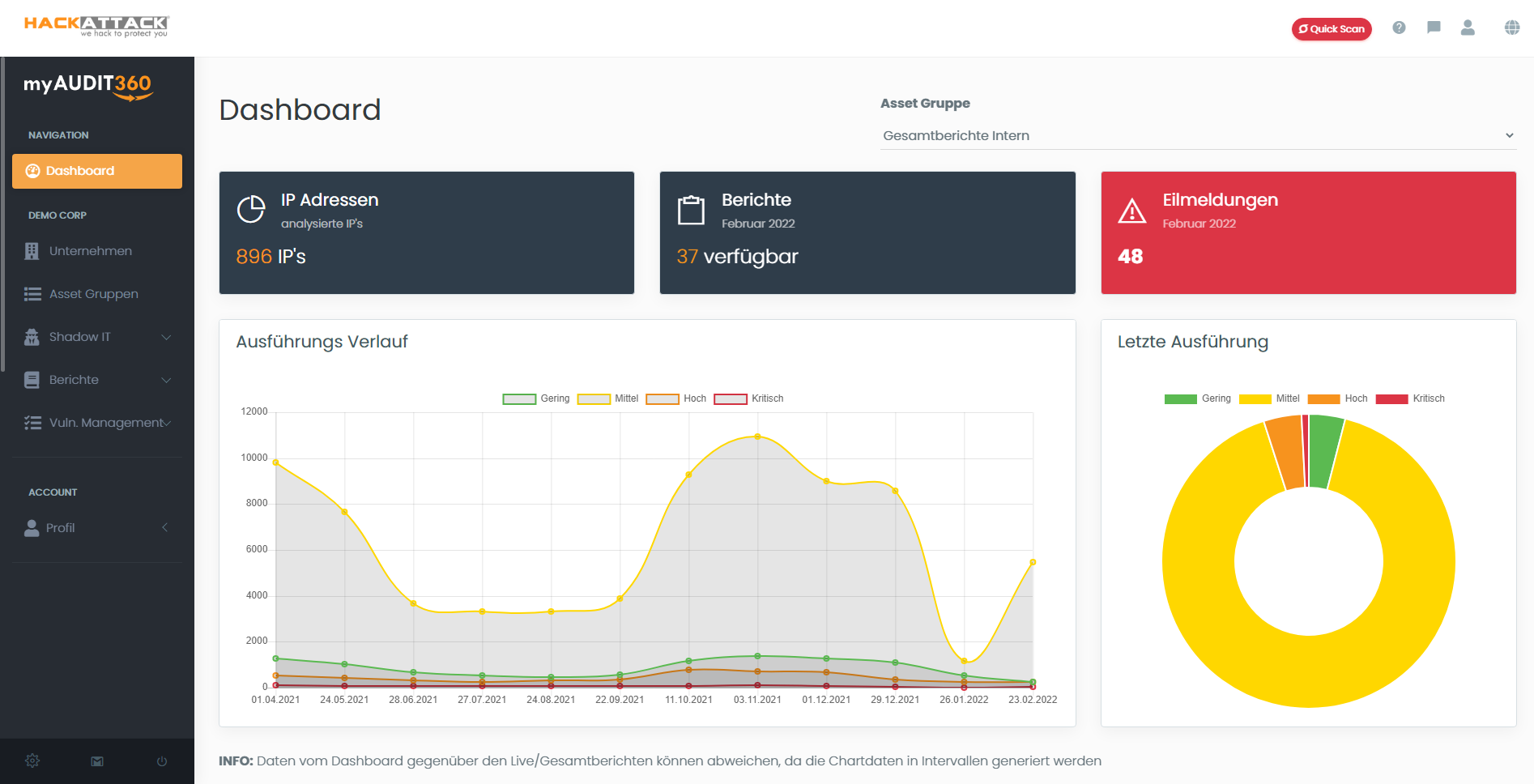

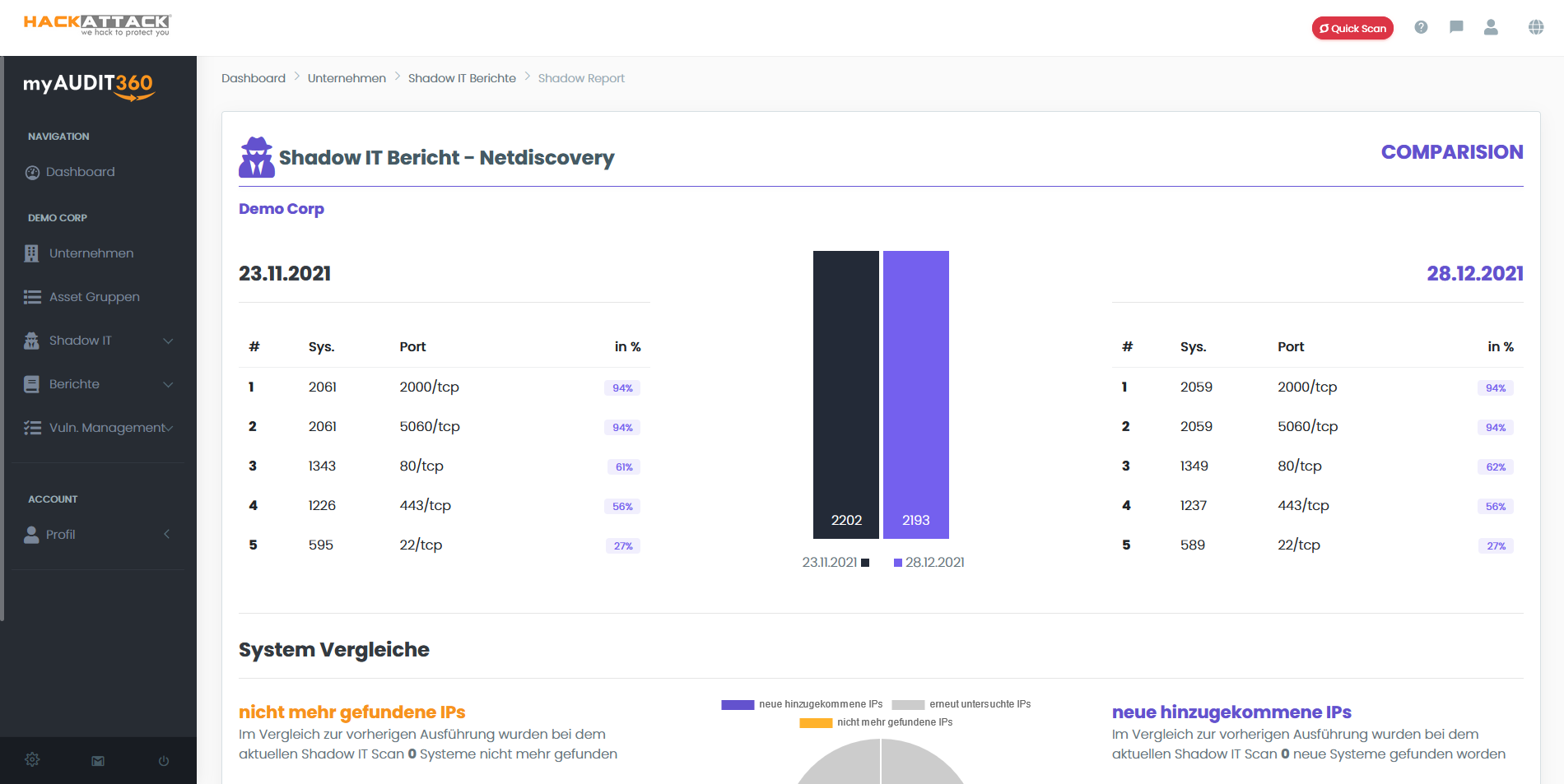

myAUDIT360 ist ein Schwachstellen Analyse Tool, dass Ihre externe sowie interne Infrastruktur regelmäßig auf Bedrohungen prüft. Die Resultate werden Ihnen aufbereitet in einem Portal zur Verfügung gestellt.

Wie kann myAUDIT360 Sie in Ihrem ISMS Prozess unterstützen?

Was macht myAUDIT360 für Ihr Unternehmen besonders empfehlenswert

myAUDIT360 wird ausschließlich auf deutschen Servern gehostet. Ihre Daten verlassen zu keinerlei Zwecken den europäischen Raum

Wir legen großen Wert auf den Anwendungsfall unserer Kunden und unterstützen bestmöglich mit praxisnahen Lösungen

Jeglicher Zugriff erfolgt verschlüsselt. Nur Sie selbst können auf Ihre Daten zugreifen

Wir entwickeln myAUDIT360 für unsere Kunden, so entstehen auch laufend praxisorientierte Erweiterungen

durch ein Leistungsorientiertes Abonement bezahlen Sie nur was Sie tatsächlich benötigen

Unsere Experten sind jederzeit für Sie greifbar und stehen Ihnen zur Seite

Mit myAUDIT360 werden Ihnen die Ergebnisse perfekt aufbereitet vorgelegt. Kein langes durchsuchen von hunderten Ergebnissen sondern den Fokus auf die wesentlichen Aufgaben setzen!

Wir wachsen mit unseren Kunden, daher ist es uns ein Anliegen myAUDIT360 für unsere Kunden zu verbessern. Laufend verbessern wir unser Produkt und bieten Ihnen praxisnahe Lösungen im IT Security Bereich

Sie haben Fragen? Wir haben die Antworten. Für weitere Fragen schreiben Sie uns gerne ein E-Mail an myaudit@hackattack.com

In einem Penetration Test wird zusätzlich manuell nach Schwachstellen gesucht, und je nach vorgefundenem System erweiterte manuelle Angriffe durchgeführt

Ja, weil sich Angriffe ständig ändern. Ein System, dass gestern noch als sicher galt – kann morgen schon unsicher sein.

Oft kommen Hersteller Updates erst sehr lange NACH dem Exploit zum Kunden – hier besteht natürlich die größte Gefahr! Manche Systeme werden nicht ausreichend mit automatischen Updates versorgt wie zB Unix Server, Telefonanlage, Firewall oder VPN Gateway, …

Sämtliche Daten werden ausschließlich in Deutschland verarbeitet. Alle Daten unterliegen dem deutschen Recht für Datenschutz.

Sie können Ihre Unternehmensstruktur individuell in myAUDIT360 abbilden um Ihren Team oder gegebenenfalls einem Stellvertreter Zugriff auf die Daten in Ihrer Abwesenheit geben.

Erhalten Sie einen erweiterten Einblick in myAUDIT360 anhand unserer Videos

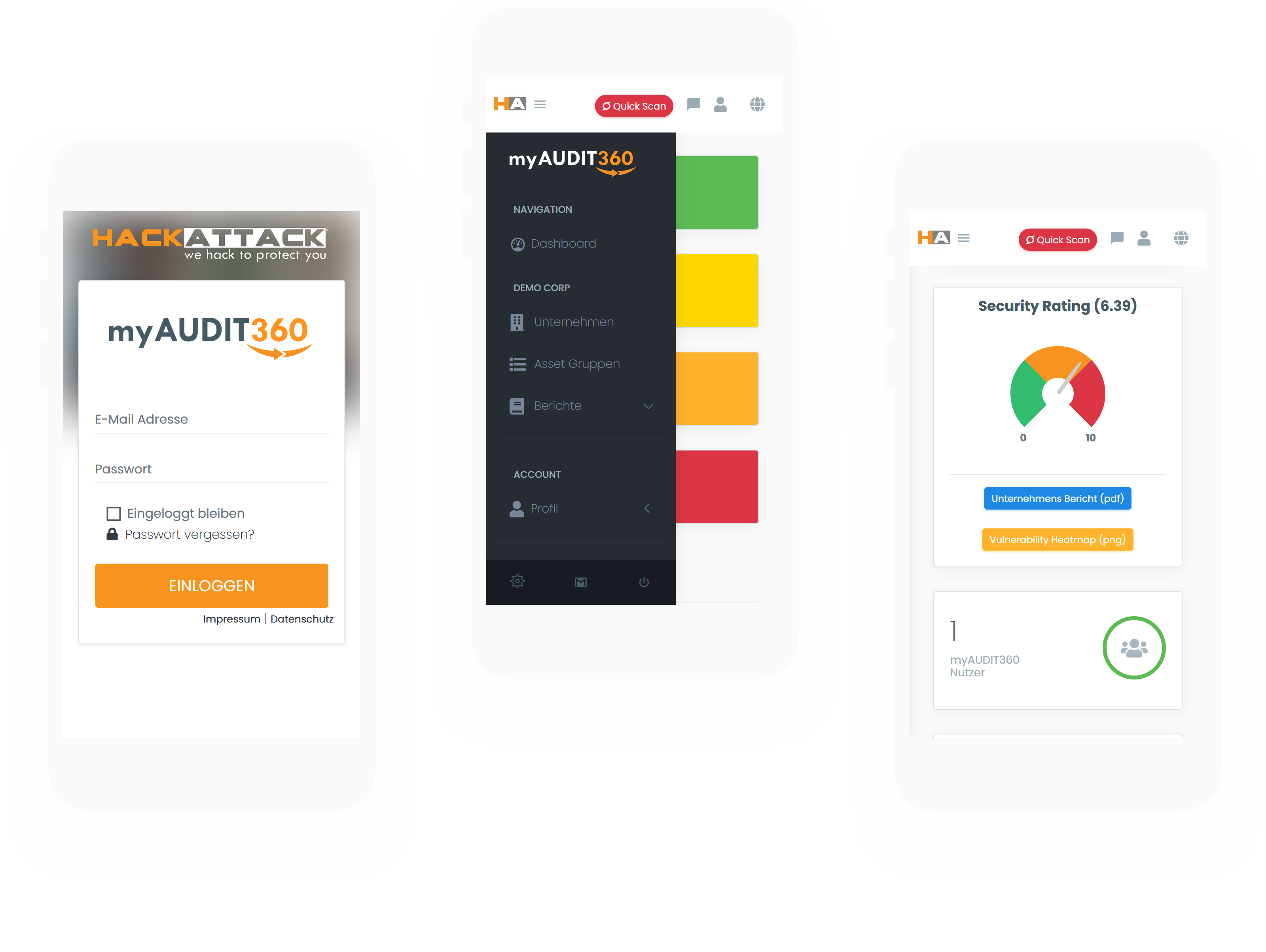

Verwenden Sie myAUDIT360 auf all Ihren Geräten, uneingeschränkt und einfach im Browser

Nennen Sie uns die ungefähre Anzahl Ihrer Systeme